L’avertissement de deux minutes

Imaginez que vous construisiez une petite cabane tranquille au milieu d’une vaste étendue numérique sauvage. Aucune adresse n’est communiquée, aucun panneau n’est installé. Il suffit d’allumer la lumière et de fermer la porte derrière soi.

Dans le monde physique, il peut s’écouler des semaines, des mois, voire des années avant qu’un étranger ne frappe à votre porte. Mais sur l’internet – le Far West moderne – les « étrangers » sont déjà là. Ce ne sont pas des humains avec des cartes ; ce sont des fantômes implacables et automatisés qui patrouillent chaque centimètre carré du paysage, 24 heures par jour.

Lorsque nous avons délibérément déployé un service SNMP (Simple Network Management Protocol) mal configuré, nous l’avons volontairement laissé exposé. Nous avons réglé la minuterie et nous nous sommes préparés à une longue attente.

Cela a pris moins de 2 minutes.

Avant même que l’encre virtuelle ne soit sèche sur notre fichier de configuration, le premier « coup » est arrivé. Une sonde froide et automatisée provenant d’un serveur situé à l’autre bout du monde avait déjà répertorié notre existence. Il ne s’agissait pas d’une attaque ciblée d’un maître pirate, mais du résultat d’un balayage automatique incessant. Il n’était pas à la recherche de données sensibles ou d’une entreprise spécifique ; il cherchait simplement une porte ouverte, n’importe quelle porte, dans le paysage numérique.

Au cours de ces deux premières minutes, notre service a cessé d’être « le nôtre ». Il est devenu une entité connue dans une base de données mondiale de cibles. Le compte à rebours des abus ne venait pas de commencer, il était déjà à mi-chemin.

Pourquoi était-ce si rapide ?

L’internet est actuellement « criblé » par des milliers de moteurs de balayage tels que Shodan, Censys et des réseaux de zombies privés. Ces outils peuvent scanner l’ensemble de l’espace d’adressage IPv4 (toutes les adresses IP possibles) en moins d’une heure. Lorsque vous passez « en direct », vous n’êtes pas caché ; vous êtes simplement une nouvelle coordonnée sur une carte qui est redessinée toutes les quelques minutes.

Le piège : le service SNMP vulnérable

Pour attraper un prédateur, il faut savoir ce qu’il aime manger. Lorsque nous avons décidé comment appâter notre piège numérique, nous n’avons pas voulu utiliser une vulnérabilité complexe, récemment découverte. Nous voulions quelque chose de commun, d’omniprésent et, surtout, quelque chose qui repose sur une surveillance humaine quotidienne.

Saisissez SNMP (Simple Network Management Protocol).

Dans le monde de l’informatique, SNMP est le cheval de bataille silencieux. C’est le protocole qui permet aux administrateurs de surveiller l’état des routeurs, des commutateurs et des serveurs. Mais dans le Far West de l’internet, un service SNMP exposé équivaut à laisser votre cheval sans bride avec de l’or dans les sacoches. Nous avons choisi ce protocole pour deux raisons techniques très spécifiques :

- La nature « Fire and Forget » de l’UDP

Contrairement au trafic web (TCP), qui nécessite une poignée de main numérique tripartite polie pour établir une connexion, le SNMP fonctionne sur UDP (User Datagram Protocol). UDP est sans connexion. Il ne vérifie pas les identifiants ; il reçoit simplement un message et renvoie aveuglément une réponse à l’adresse de retour. Ce mécanisme de « feu et oubli » est la faille exacte qui rend possible les attaques par amplification, car les attaquants peuvent facilement falsifier (usurper) cette adresse de retour. - L’infâme mot de passe « public »

Les versions plus anciennes et largement utilisées de ce protocole (comme SNMPv2c) n’utilisent pas de cryptage moderne ni d’authentification solide. Au lieu de cela, elles s’appuient sur la « chaîne de communauté » (essentiellement un mot de passe en texte clair). Pire encore, la chaîne de communauté en lecture seule par défaut sur des milliers d’appareils dès leur sortie de l’emballage est tout simplement publique.

Le piège a donc été construit. Un serveur a été mis en place, le port UDP 161 a été ouvert à l’internet et la chaîne de communauté a été définie comme étant publique. Aucun effort n’a été fait pour en faire la publicité et aucun nom de domaine n’a été pointé vers lui. Les paramètres par défaut ont simplement été laissés intacts, ce qui revient à accrocher un néon géant et invisible que seuls les robots d’analyse automatique peuvent voir.

Et comme nous l’avons vu au bout de deux minutes, ils cherchaient vraiment.

Phase I : La grande reconnaissance (0-48 heures)

Ces deux minutes n’étaient que le début. Au cours des 48 heures suivantes, les journaux de nos serveurs ont commencé à ressembler à un livre d’or des vagabonds les plus acharnés et les plus invisibles de l’internet. Mais, étonnamment, cette première vague de trafic n’était pas destructrice. Elle était tout à fait méthodique.

Si vous observiez le trafic réseau, vous ne verriez pas une cyberattaque massive se dérouler. Vous verriez plutôt l’équivalent numérique d’éclaireurs en train de cartographier le territoire.

Qui frappe à la porte ?

Il est essentiel de comprendre que les « personnes » qui ont trouvé notre serveur n’étaient pas vraiment des personnes. Il s’agissait de scripts autonomes, de robots d’indexation implacables et de réseaux de zombies tentaculaires. Certains d’entre eux sont pseudo-légitimes, comme Shodan ou des chercheurs universitaires qui indexent l’internet. Mais beaucoup sont malveillants ; des variantes du botnet Mirai ou des outils de balayage personnalisés déployés par des syndicats cybercriminels.

Ces scouts automatisés passent constamment au peigne fin les 4,3 milliards d’adresses IPv4 possibles. Lorsqu’ils ont trouvé notre adresse IP sur le port UDP 161, ils n’ont pas essayé de forcer un mot de passe complexe. Ils ont simplement posé une question standard en utilisant la chaîne de communauté « public » par défaut : « Qui êtes-vous ? » (Techniquement, une requête SNMP GET pour la description du système).

Le calme avant la tempête

Lorsque notre serveur a poliment répondu à cette demande « publique » en fournissant les détails de son système, les éclaireurs n’ont pas immédiatement lancé une attaque. Ils ont simplement pris des notes.

Cette fenêtre de 48 heures était le « calme avant la tempête ». En général, les attaquants n’exploitent pas un serveur SNMP vulnérable dès qu’ils le trouvent. Au lieu de cela, ils le cataloguent. Ils construisent des bases de données massives et cachées de points d’extrémité vulnérables ; une liste tentaculaire de milliers de « réflecteurs » comme le nôtre. Notre serveur a été discrètement ajouté à un registre, susceptible d’être loué ou utilisé par un botnet ou un service de test de stress sur le dark web.

Pendant deux jours, notre serveur est resté là, recevant ces minuscules demandes de renseignements du monde entier. La poignée de la porte a été secouée, la serrure s’est avérée cassée et l’adresse a été notée. L’arme était chargée, mais elle n’avait pas encore été utilisée.

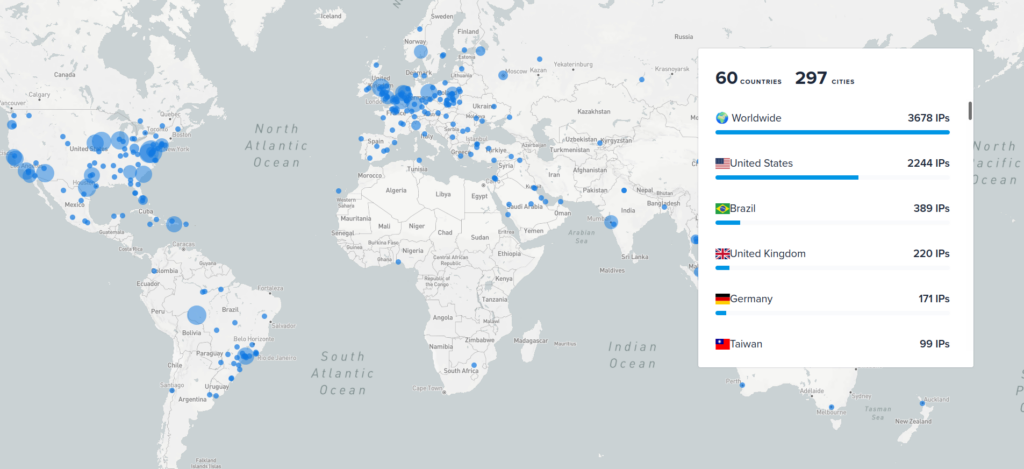

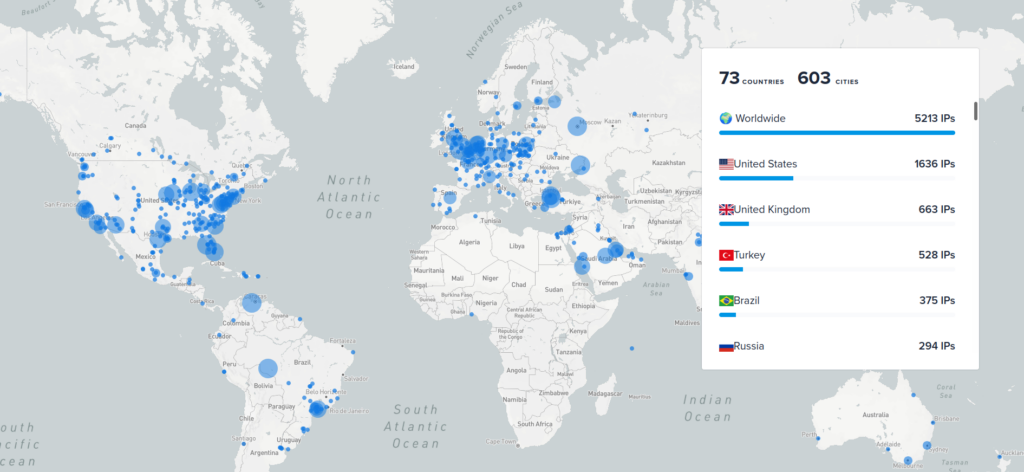

IP des scanners sur la carte du monde

Phase II : l’armement (la marque des 48 heures)

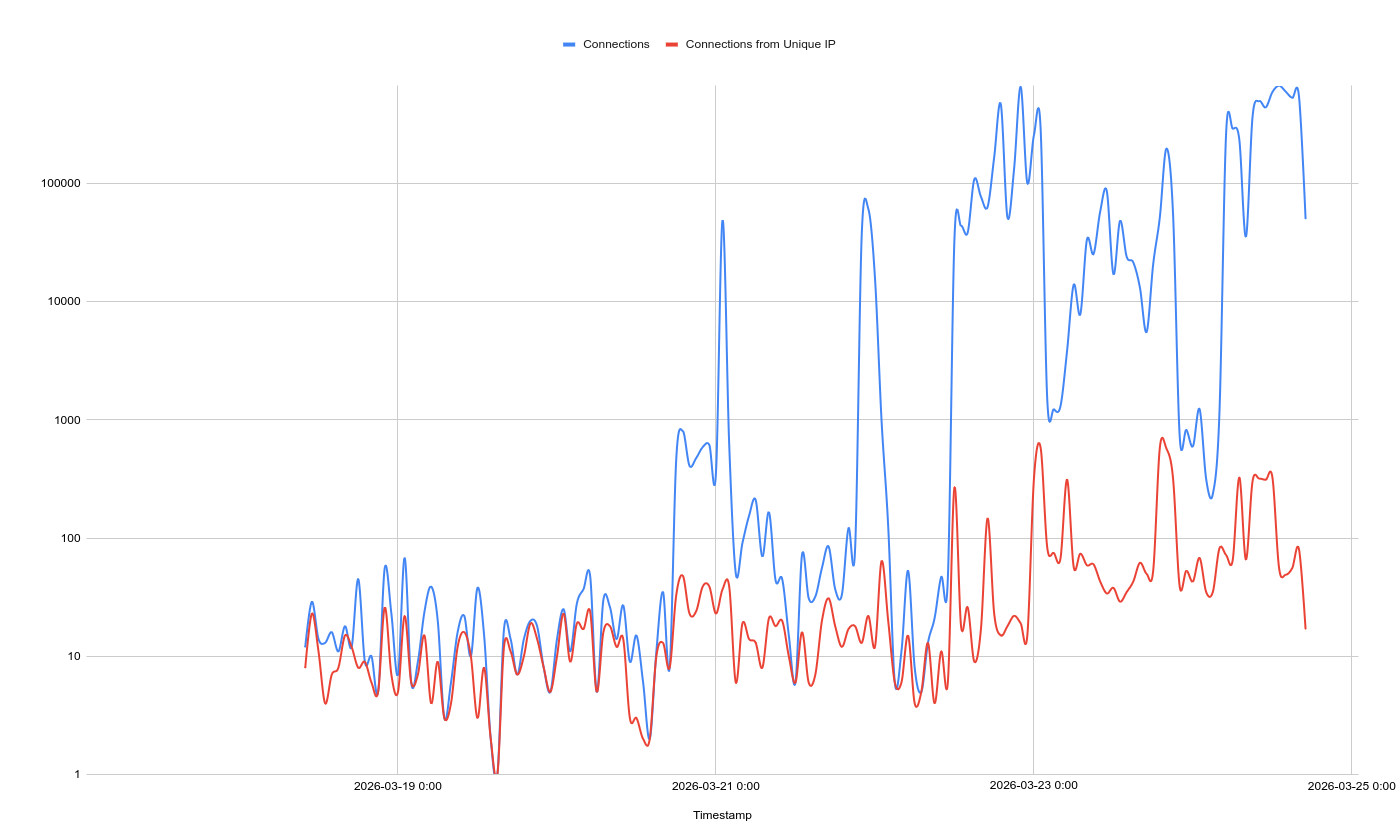

Vers la fin des 48 heures, la nature du trafic sur notre serveur a complètement changé. Les coups tranquilles et méthodiques des éclaireurs ont disparu. Au lieu de cela, notre serveur a soudainement été assailli de demandes agressives. La phase de reconnaissance était terminée ; l’armement avait commencé.

Mais c’est justement ce qui rend l’internet si dangereux : Nous n’étions pas la cible de l’attaque. Nous étions l’arme.

Les attaquants qui avaient catalogué notre serveur ouvert deux jours auparavant avaient vendu ou utilisé notre adresse IP dans le cadre d’une campagne de déni de service distribué (DDoS). Plus précisément, ils utilisaient notre installation mal configurée pour lancer une attaque par réflexion et amplification SNMP.

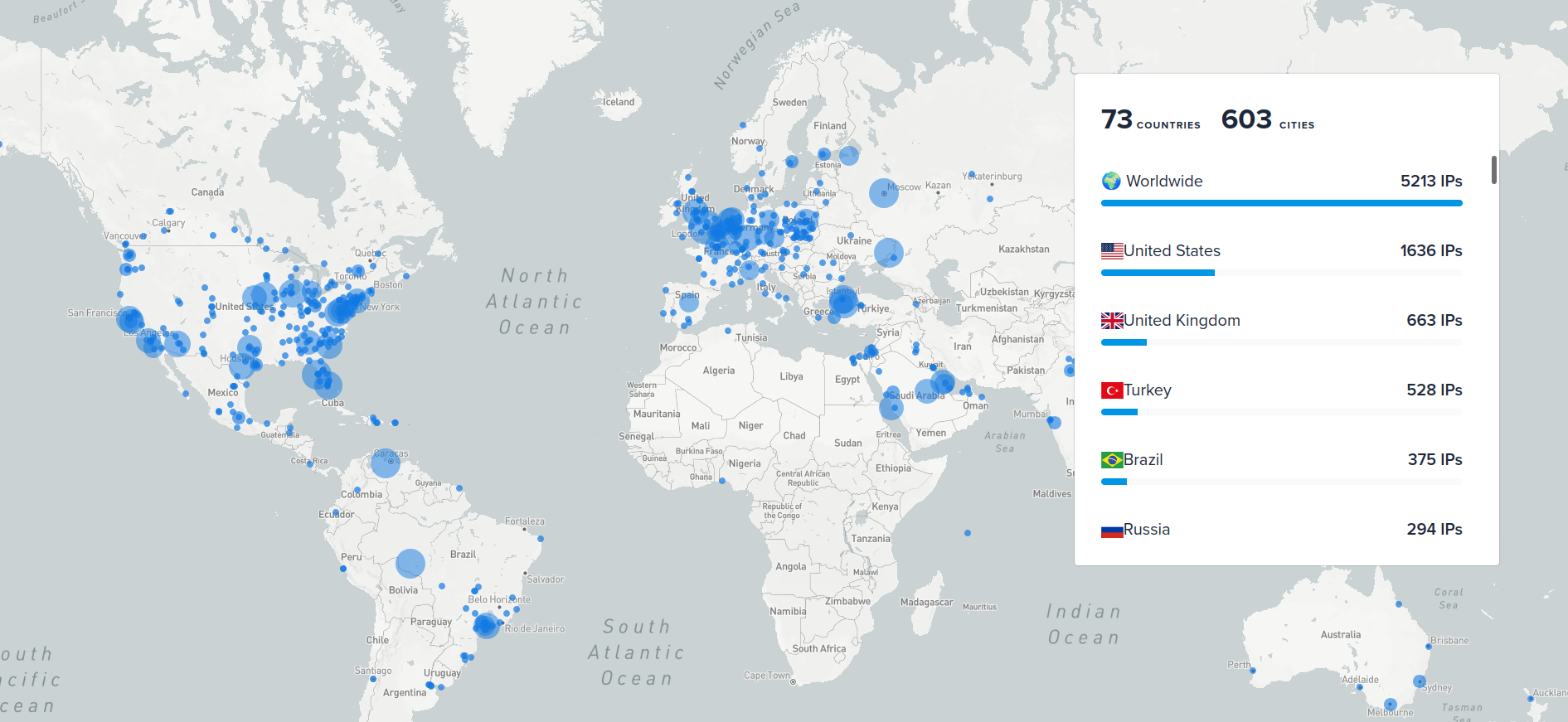

Les adresses IP des victimes sur une carte du monde

Pour comprendre comment notre innocent serveur a été transformé en masse numérique, il faut décomposer les deux parties de cette attaque :

La réflexion (l’adresse usurpée)

Vous souvenez-vous que SNMP fonctionne sur UDP, le protocole « fire and forget » qui ne vérifie pas les identités ? Les attaquants exploitent cette situation en falsifiant, ou « spoofing », leur adresse IP.

Imaginez que vous envoyiez un colis lourd et affranchi par la poste, mais que vous inscriviez l’adresse de votre ennemi dans le champ « Retour à l’expéditeur ». Lorsque la poste ne peut pas livrer le colis, elle le renvoie directement à votre ennemi.

Dans le monde numérique, le pirate envoie un petit paquet de données à notre serveur vulnérable, mais il falsifie l’adresse IP source du paquet pour faire croire qu’il provient de la victime visée. Notre serveur traite la demande et « renvoie » poliment la réponse à la victime, qui ne l’a jamais demandée.

L’amplification (le multiplicateur de force)

La réflexion seule est gênante, mais l’amplification est dévastatrice. L’attaquant ne se contente pas de poser une simple question à notre serveur ; il utilise une commande SNMP spécifique appelée « GetBulkRequest ».

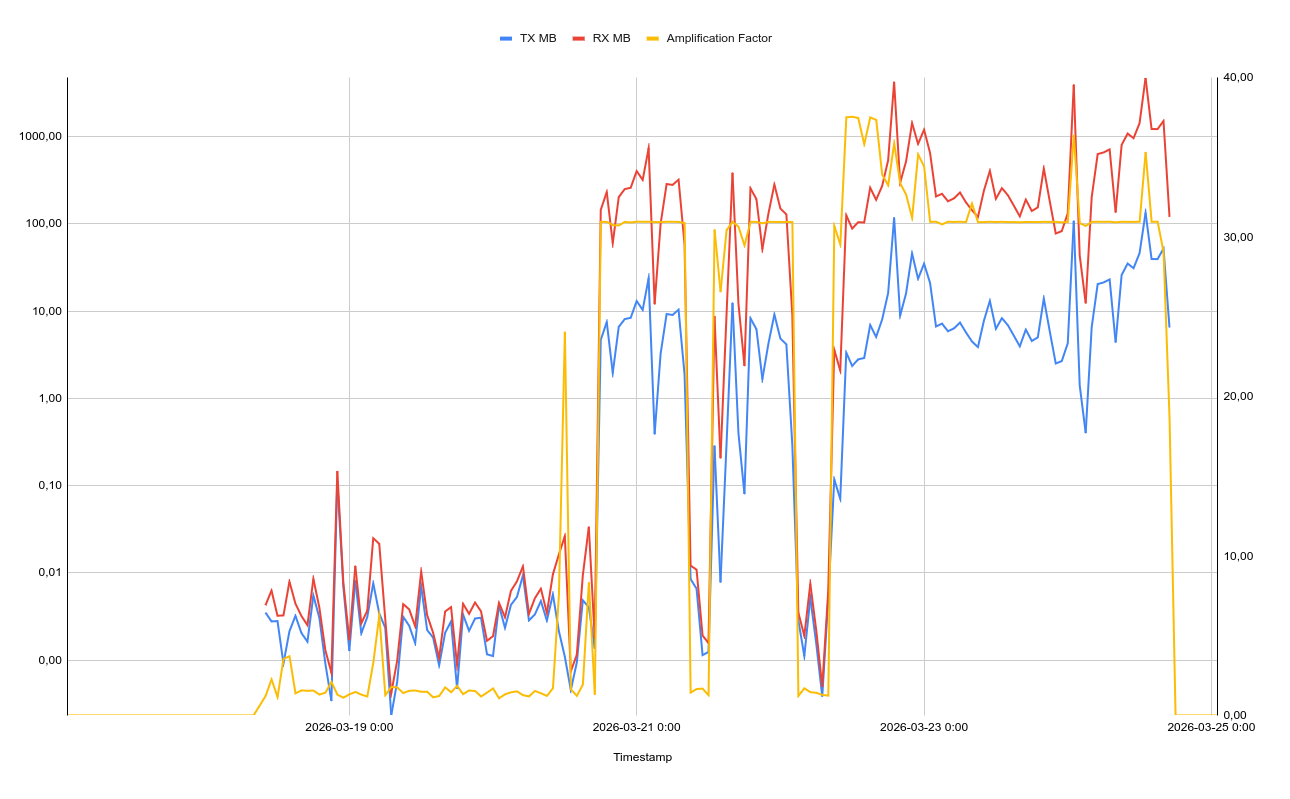

L’attaquant envoie une requête minuscule (peut-être 60 octets de données). Mais cette commande spécifique demande à notre serveur de déverser autant de données que possible en réponse. Notre serveur s’exécute volontiers, générant une réponse de 1 500 octets ou plus.

En faisant passer son attaque par notre serveur, l’attaquant vient de multiplier sa puissance de feu. Pour chaque mégaoctet de trafic dépensé par l’attaquant, notre serveur bombarde la victime innocente de 20 à 30 mégaoctets de données inutiles.

Imaginez maintenant que l’attaquant fasse cela simultanément avec 10 000 autres serveurs vulnérables comme le nôtre. Un attaquant solitaire disposant d’une connexion internet standard peut soudainement générer une explosion de trafic capable de mettre hors ligne des réseaux d’entreprises de grande envergure. Deux jours après la mise en service de notre serveur, nous participions activement à la mise hors service d’un autre serveur.

Anatomie d’un facteur d’amplification

Pour vraiment comprendre pourquoi les attaquants adorent ce protocole, il faut se pencher sur les mathématiques. Dans le monde du DDoS, l’efficacité est primordiale. Les attaquants mesurent cette efficacité à l’aide d’un « facteur d’amplification » : le rapport entre la taille de la minuscule requête qu’ils envoient et la taille de la réponse massive que votre serveur envoie à la victime.

Les multiplicateurs varient d’un protocole à l’autre. Voici comment SNMP se situe par rapport à d’autres protocoles exploités sur l’internet :

| Protocole | Facteur d’amplification typique | Pourquoi il est utilisé abusivement |

| DNS | De 28x à 54x | Omniprésent ; profondément ancré dans l’infrastructure de l’internet. |

| SSDP | ~30x | Souvent laissé activé par défaut sur les routeurs domestiques et les appareils IoT. |

| SNMPv2 | 6x à 113x | Les requêtes GetBulk permettent d’obtenir des vidages massifs de données à partir d’une petite requête usurpée. |

| NTP | Jusqu’à 556x | La commande monlist renvoie les adresses des 600 dernières machines ayant interagi avec le serveur. |

| Memcached | 10 000x à 51 000x | L' »option nucléaire ». Peut être chargé avec des charges utiles massives pour être renvoyé. |

Nos objectifs

Les 20 premières victimes sur la carte du monde

Le feu croisé : Qui attaquions-nous ?

Une fois que notre serveur a été militarisé au bout de 48 heures, il est devenu le complice aveugle d’un crime beaucoup plus important. Dans l’attaque par amplification, les victimes savent rarement qui est l’acteur malveillant d’origine ; elles ne voient qu’une avalanche de trafic provenant de services compromis exactement comme le nôtre. Nous n’étions pas la cible, nous étions l’arme ! Alors, où notre serveur visait-il ?

Les cibles malchanceuses

Lorsque nous avons analysé les journaux, l’ampleur des tirs croisés était stupéfiante. Notre serveur a été piégé pour tirer sur plus de 5 000 adresses IP uniques. Les attaquants usurpaient ces adresses et trompaient notre serveur pour qu’il leur envoie des données massives et spontanées.

Les 20 premières cibles ont été les plus touchées, et la diversité de ces victimes prouve que le Far West numérique ne connaît pas de frontières. L’adresse IP la plus fréquemment ciblée de notre liste appartenait au gouvernement du Bangladesh. En l’espace de quelques jours, cette cabane tranquille et mal configurée s’est retrouvée au cœur d’une attaque distribuée contre l’infrastructure d’un pays souverain, rejoignant un mélange aléatoire de fournisseurs de services Internet et d’hébergeurs internationaux.

Le déguisement : Le choix de la cible

Lorsque les attaquants ont dirigé notre serveur vers leurs victimes, ils n’ont pas seulement falsifié l’adresse IP de destination, ils ont également falsifié le port source. C’est l’équivalent numérique de l’utilisation d’un faux uniforme par un livreur pour que les gardes de sécurité (les pare-feux) le laissent entrer.

En regardant nos journaux, les principaux ports sources usurpés utilisés par les attaquants étaient 53, 80, 443, 8080:

- Port 53 (DNS)

- Port 80 & 8080 (HTTP)

- Port 443 (HTTPS)

En forçant notre serveur à répondre en utilisant ces ports, les attaquants ont fait passer le trafic d’attaque pour des services internet quotidiens et fiables. Le pare-feu de la victime voit le raz-de-marée de données et pense qu’il s’agit simplement d’une réponse très volumineuse d’un serveur web ou d’une consultation DNS demandée par l’utilisateur. Le temps qu’il se rende compte de la supercherie, le réseau est déjà bouché.

Les dégâts

Que ce soit intentionnel ou non, notre serveur a répondu à chaque requête comme prévu et a renvoyé des réponses amplifiées. Pour comprendre l’efficacité de cette attaque, examinez les calculs du point de vue de notre serveur sur cette courte période :

- Connexions totales :5 millions

- Trafic entrant (le déclencheur) : ~1.28 GB

- Trafic sortant (The Blast) : ~41.9 GB

Plus de 8,5 millions de fois, un pirate a envoyé une minuscule requête usurpée à notre serveur. Il a dépensé environ 1,28 Go de bande passante pour « appuyer sur la gâchette ». En réponse, notre serveur a envoyé 41,9 Go de données indésirables aux victimes.

Cela représente un facteur d’amplification moyen de 32 fois. Pour chaque mégaoctet utilisé par l’attaquant pour nous envoyer des messages, nous avons infligé à la victime 32 mégaoctets de déchets.

Les motifs

Pourquoi ces adresses IP spécifiques ont-elles été ciblées ? Dans l’écosystème DDoS moderne, les attaques sont rarement personnelles. Notre serveur a probablement été pris en charge par un service de « booter » ou de « stresser ». Il s’agit d’une plateforme illégale sur le dark web où n’importe qui peut payer quelques dollars pour louer un botnet et mettre une cible hors ligne. Les motifs vont de l’hacktivisme géopolitique à l’extorsion par des entreprises, en passant par des phishers/spammers/… rivaux qui tentent de déconnecter leurs adversaires. Les acteurs qui tirent les ficelles ne se soucient pas de notre serveur, et souvent ils ne se soucient même pas des victimes. Ils ne s’intéressent qu’au chaos qu’ils peuvent vendre, et notre multiplicateur 32x a rendu leur produit encore plus fort.

Les leçons de la frontière

Que nous apprennent donc cette découverte en deux minutes et cette militarisation en deux jours ? Elle nous rappelle brutalement les réalités de la sécurité des réseaux modernes.

- L’obscurité est un mythe : L’internet est cartographié en permanence. Vous ne pouvez pas cacher un service simplement en le gardant silencieux ou en le plaçant sur une adresse IP non annoncée. S’il dispose d’une adresse IP publique, il sera repéré en quelques minutes.

- Les paramètres par défaut sont dangereux : S’appuyer sur les paramètres par défaut est une invitation à l’abus automatisé. La sécurité passe par une configuration active.

- L’exposition est une responsabilité : Les services tels que SNMP ont été conçus pour la gestion de réseaux internes, et non pour une exposition publique à l’internet. Si un service n’a pas besoin d’être exposé à l’internet, il doit être enfermé derrière un pare-feu ou un VPN.

- Vous êtes l’arme : la sécurité ne se limite plus à la protection de vos propres données. Si vous laissez vos portes numériques ouvertes, les acteurs malveillants ne vous cambrioleront pas nécessairement ; ils utiliseront votre maison comme un nid de sniper pour attaquer quelqu’un d’autre.

Conclusion : Sécuriser la maison numérique

Notre expérience a prouvé que l’internet reste une frontière sans loi pour ceux qui ne sont pas préparés. Il a fallu moins de deux minutes aux éclaireurs pour trouver notre faille, et seulement 48 heures aux hors-la-loi pour la transformer en arme.

Dans ce contexte, il n’y a pas de raison d’être « trop petit pour être ciblé ». Les attaquants ne se soucient pas de votre identité ; ils s’intéressent à votre bande passante et à vos services publics. Pour survivre dans le monde numérique, vous devez partir du principe que quelqu’un vérifie en permanence les poignées de vos portes. Verrouillez-les.