De waarschuwing van twee minuten

Stel je voor dat je een kleine, rustige hut bouwt midden in een uitgestrekte digitale wildernis. Er wordt geen adres gedeeld, er worden geen borden opgehangen. De lichten gaan gewoon aan en de deur gaat achter je dicht.

In de fysieke wereld kan het weken, maanden of zelfs jaren duren voordat een vreemdeling bij je aanklopt. Maar op het internet – het moderne Wilde Westen – zijn de “vreemden” er al. Het zijn geen mensen met kaarten; het zijn meedogenloze, geautomatiseerde geesten die 24 uur per dag op elke vierkante centimeter van het landschap patrouilleren.

Toen we opzettelijk een verkeerd geconfigureerde SNMP-service (Simple Network Management Protocol) implementeerden, hebben we deze met opzet ‘exposed’. We stelden de timer in en bereidden ons voor op een lange wachttijd.

Het duurde minder dan 2 minuten.

Voordat de virtuele inkt van ons configuratiebestand droog was, kwam de eerste “klop aan de deur”. Een koude, geautomatiseerde ‘probe’ van een server aan de andere kant van de wereld had ons bestaan al gecatalogiseerd. Dit was geen gerichte aanval van een meesterhacker, maar het resultaat van meedogenloos, geautomatiseerd scannen. Het was niet op zoek naar gevoelige gegevens of een specifiek bedrijf; het was gewoon op zoek naar een open deur, welke dan ook, in het digitale landschap.

In die eerste twee minuten was onze service niet langer “van ons”. Het werd een bekende entiteit in een wereldwijde database van doelwitten. Het aftellen tot misbruik was niet net begonnen; het was al halverwege.

Waarom ging het zo snel?

Het internet wordt momenteel “doorzeefd” door duizenden scanmachines zoals Shodan, Censys en privé-botnets. Deze tools kunnen de hele IPv4-adresruimte (elk mogelijk IP-adres) in minder dan een uur scannen. Wanneer je “live” gaat, ben je niet verborgen; je bent gewoon een nieuwe coördinaat op een kaart die elke paar minuten opnieuw wordt getekend.

De val zetten: de kwetsbare SNMP-service

Om een roofdier te vangen, moet je weten wat het graag eet. Toen we besloten hoe we onze digitale val als aas moesten gebruiken, wilden we geen complexe, pas ontdekte zero-day kwetsbaarheid gebruiken. We wilden iets alledaags, iets alomtegenwoordigs en vooral iets dat afhankelijk is van alledaags menselijk toezicht.

SNMP (Simple Network Management Protocol) invoeren.

In de IT-wereld is SNMP het stille werkpaard. Het is het protocol waarmee beheerders de gezondheid van routers, switches en servers kunnen controleren. Maar in het Wilde Westen van het internet staat een onbeschermde SNMP service gelijk aan het onbewaakt laten van je paard met goud in de zadeltassen. We hebben voor dit protocol gekozen om twee zeer specifieke technische redenen:

- De “Fire and Forget” aard van UDP

In tegenstelling tot webverkeer (TCP), dat een beleefde, drieweg digitale handdruk vereist om een verbinding tot stand te brengen, werkt SNMP via UDP (User Datagram Protocol). UDP is verbindingsloos. Het controleert geen ID’s; het ontvangt gewoon een bericht en stuurt blindelings een antwoord terug naar het retouradres. Dit “vuur en vergeet” mechanisme is precies de fout die versterkingsaanvallen mogelijk maakt, omdat aanvallers eenvoudig het retouradres kunnen vervalsen (spoofen). - Het beruchte “publieke” wachtwoord

Oudere, veelgebruikte versies van dit protocol (zoals SNMPv2c) maken geen gebruik van moderne encryptie of robuuste authenticatie. In plaats daarvan vertrouwen ze op de “community string” (in wezen een wachtwoord in platte tekst). Erger nog, de standaard alleen-lezen community string op duizenden apparaten is gewoon public.

Dus werd de val gebouwd. Er werd een server opgezet, UDP poort 161 werd geopend voor het internet en de community string werd ingesteld op openbaar. Er werd geen moeite gedaan om er reclame voor te maken en er werden geen domeinnamen naar verwezen. De standaardinstellingen werden gewoon intact gelaten, in feite een gigantisch, onzichtbaar neonlicht dat alleen geautomatiseerde scanrobots konden zien.

En zoals we na twee minuten zagen, waren ze zeker op zoek.

Fase I: De grote verkenning (0-48 uur)

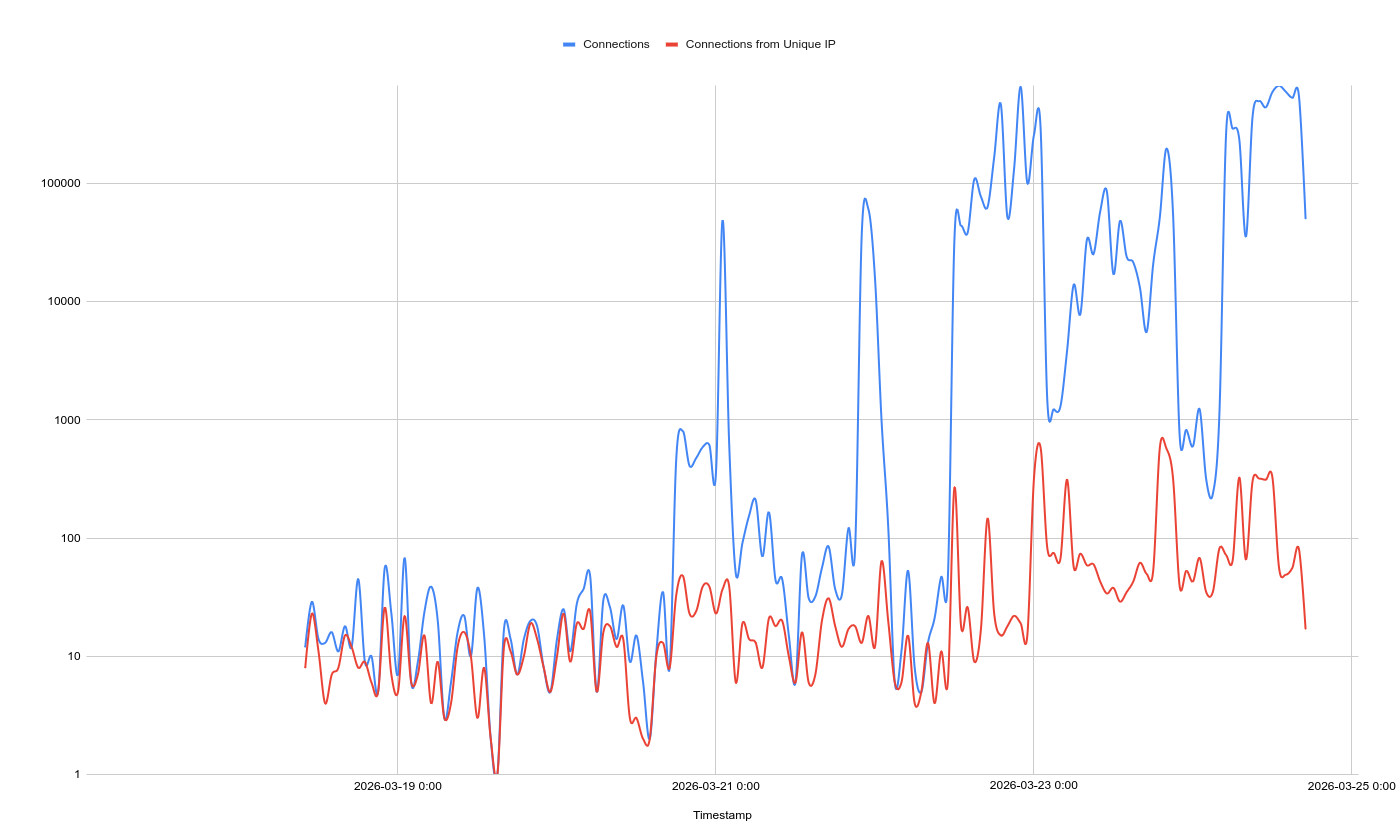

Die twee minuten waren enkel het begin. De daaropvolgende 48 uur stroomden de serverlogs vol met sporen van de meest meedogenloze, schimmige figuren van het internet. Maar verrassend genoeg was deze eerste golf van verkeer niet destructief. Het was volledig methodisch.

Als je naar het netwerkverkeer zou kijken, zou je geen massale cyberaanval zien. In plaats daarvan zou je het digitale equivalent zien van verkenners die het gebied in kaart brengen.

Wie klopt er aan?

Het is cruciaal om te begrijpen dat de “mensen” die onze server vonden niet echt mensen waren. Het waren autonome scripts, meedogenloze crawlers en woekerende botnets. Sommige zijn pseudo-legitiem, zoals Shodan of academische onderzoekers die het internet indexeren. Maar velen zijn kwaadaardig; varianten van het Mirai botnet of aangepaste scantools ingezet door cybercriminele syndicaten.

Deze geautomatiseerde scouts kammen constant de 4,3 miljard mogelijke IPv4-adressen uit. Toen ze op ons IP adres terecht kwamen op UDP poort 161, probeerden ze geen complex wachtwoord te forceren. Ze stelden gewoon een standaard vraag met de standaard “public” community string: “Wat ben je?” (Technisch gezien een SNMP GET verzoek voor de systeembeschrijving).

De stilte voor de storm

Toen onze server beleefd reageerde op dat “openbare” verzoek met zijn systeemgegevens, begonnen de verkenners niet meteen een aanval. Ze maakten alleen aantekeningen.

Deze periode van 48 uur was de “stilte voor de storm”. Aanvallers maken meestal geen gebruik van een kwetsbare SNMP-server zodra ze die vinden. In plaats daarvan catalogiseren ze het. Ze bouwen enorme, verborgen databases van kwetsbare eindpunten; een uitgebreide lijst van duizenden “reflectors” zoals die van ons. Onze server werd stilletjes toegevoegd aan een register, waarschijnlijk om te worden verhuurd of gebruikt door een botnet of stress-test service op het dark web.

Twee dagen lang zat onze server daar en ontving deze kleine, indringende verzoeken van over de hele wereld. Er werd aan de deurknop gerammeld, het slot bleek kapot te zijn en het adres werd genoteerd. Het wapen was geladen; het was alleen nog niet afgevuurd.

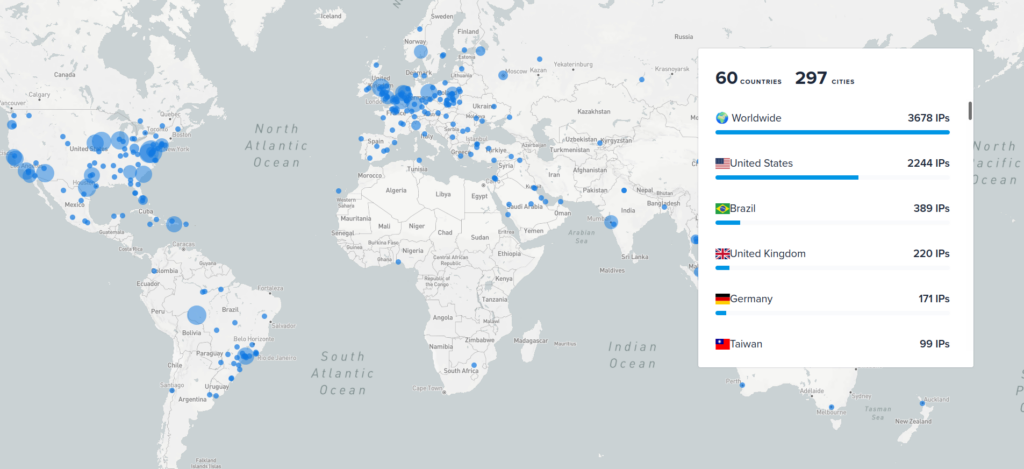

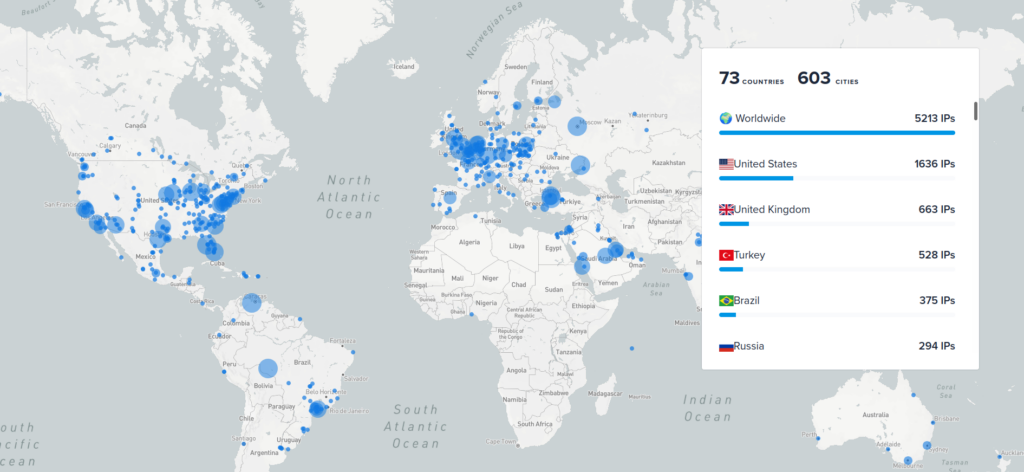

IP’s van scanners in kaart gebracht op de wereldkaart

Fase II: De bewapening (De grens van 48 uur)

Rond de 48 uur veranderde de aard van het verkeer op onze server compleet. De rustige, methodische klopjes van de verkenners waren verdwenen. In plaats daarvan werd onze server plotseling overspoeld met agressieve verzoeken. De verkenningsfase was voorbij; de bewapening was begonnen.

Maar hier is de wending die het internet zo gevaarlijk maakt: Wij waren niet het doelwit van de aanval. Wij waren het wapen.

De aanvallers die twee dagen eerder onze open server hadden gecatalogiseerd, hadden ons IP-adres verkocht of gebruikt als onderdeel van een DDoS-campagne (Distributed Denial-of-Service). Ze gebruikten onze slecht geconfigureerde setup om een SNMP Reflection and Amplification Attack uit te voeren.

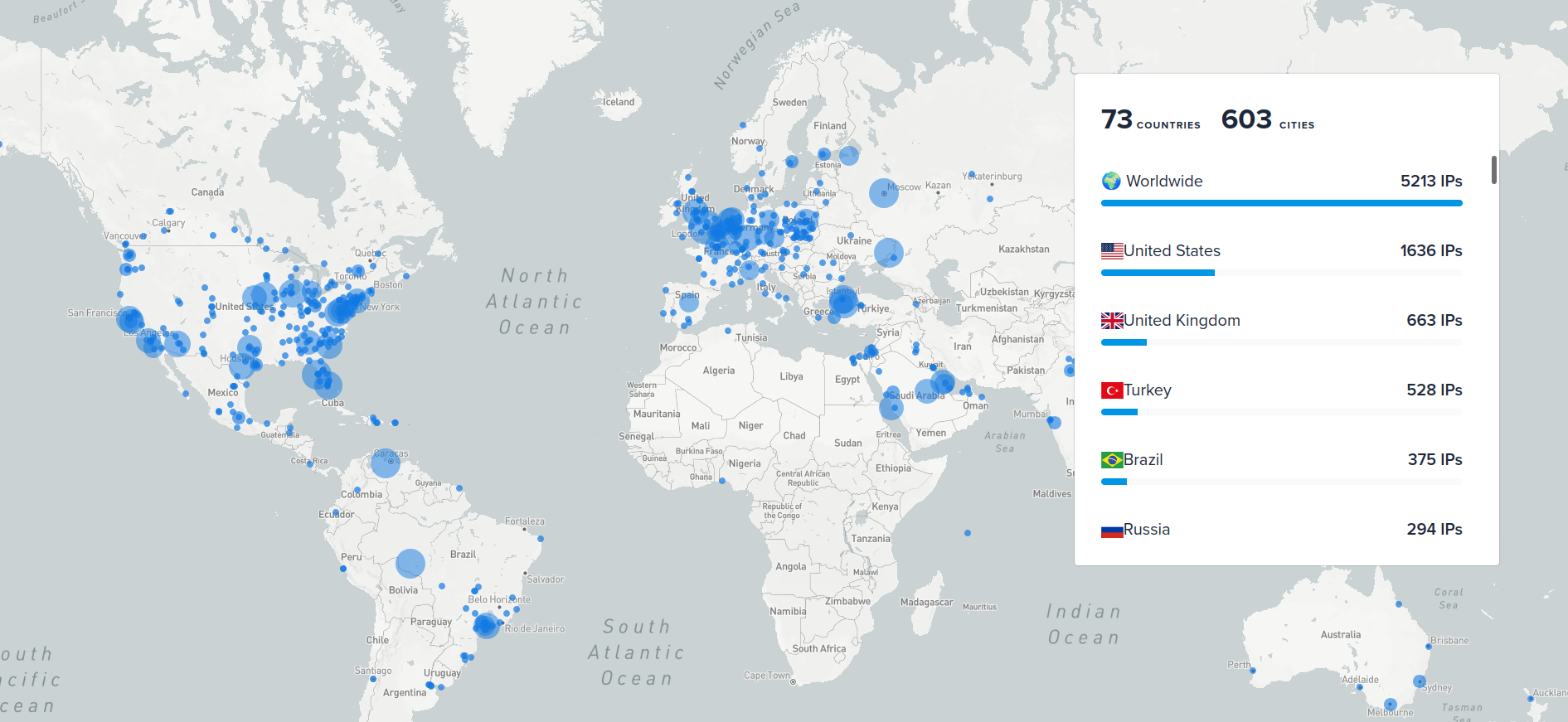

IP-adressen van slachtoffers in kaart gebracht op een wereldkaart

Om te begrijpen hoe onze onschuldige server werd veranderd in een digitale moker, moet je de twee helften van deze aanval uit elkaar halen:

De ‘Reflection’ (het ‘spoofed’ adres)

Weet je nog hoe SNMP werkt via UDP, het “fire and forget” protocol dat identiteiten niet verifieert? Aanvallers maken hier misbruik van door hun IP-adres te vervalsen of te “spoofen”.

Stel je voor dat je een zwaar, te betalen pakket via de post verstuurt, maar het adres van je vijand schrijft in het veld “Retour afzender”. Wanneer het postkantoor het niet kan afleveren, sturen ze dat zware pakket rechtstreeks naar je vijand.

In de digitale wereld stuurt de aanvaller een klein gegevenspakketje naar onze kwetsbare server, maar hij vervalst het bron-IP van het pakketje zodat het lijkt alsof het van het beoogde slachtoffer komt. Onze server verwerkt het verzoek en “reflecteert” beleefd het antwoord terug naar het slachtoffer, dat er nooit om heeft gevraagd.

De ‘Amplification’ (De ‘Force Multiplier’)

De ‘Reflection’ alleen is al vervelend, maar ‘amplification’ is verwoestend. De aanvaller stelt niet zomaar een simpele vraag aan onze server, maar gebruikt een specifiek SNMP commando genaamd “GetBulkRequest“.

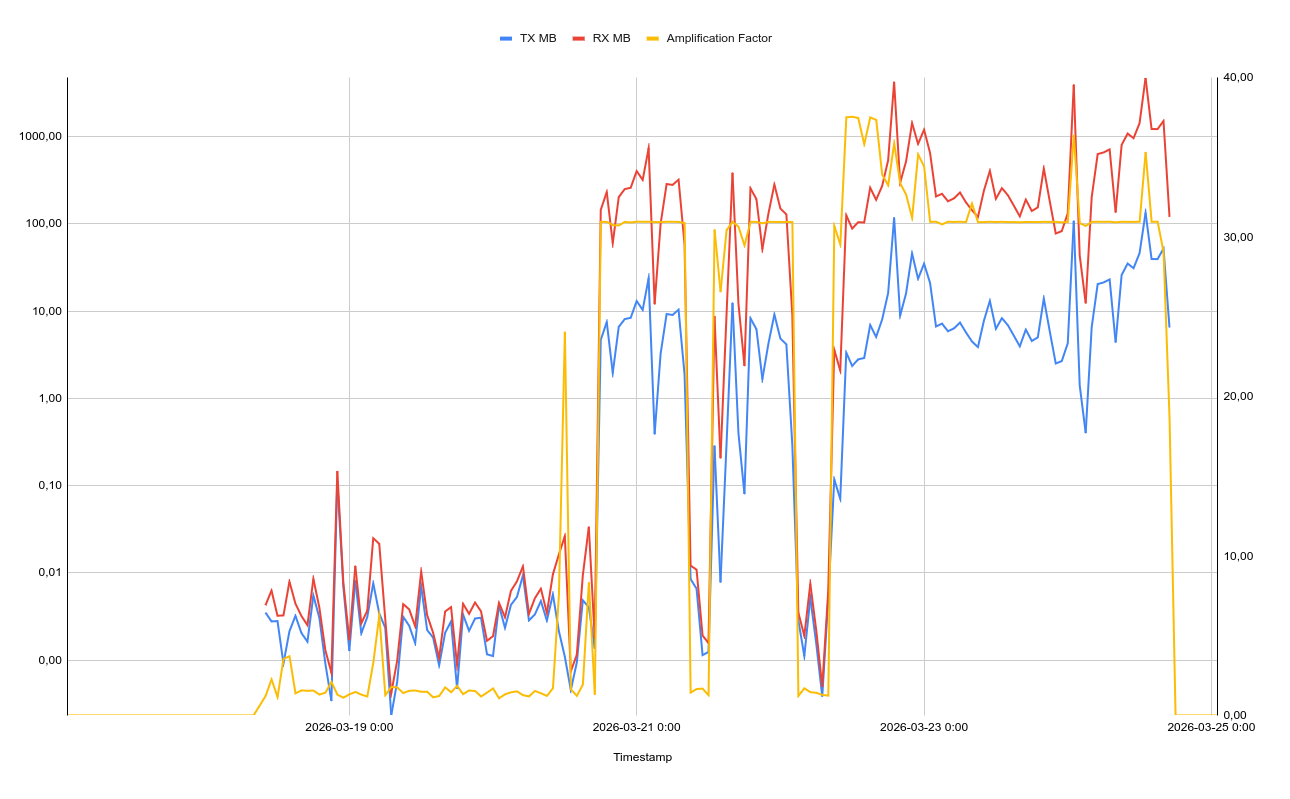

De aanvaller stuurt een piepklein verzoek (misschien 60 bytes aan gegevens). Maar dat specifieke commando vertelt onze server om zoveel mogelijk gegevens te dumpen als antwoord. Onze server geeft hier graag gehoor aan en genereert een antwoord van 1.500 bytes of meer.

Door hun aanval via onze server te routeren, hebben de aanvallers hun vuurkracht alleen maar vermenigvuldigd. Voor elke 1 megabyte aan verkeer die de aanvaller besteedt, bestookt onze server het onschuldige slachtoffer met 20 tot 30 megabytes aan junkgegevens.

Stel je nu voor dat de aanvaller dit tegelijkertijd doet met 10.000 andere kwetsbare servers zoals die van ons. Een eenzame aanvaller met een standaard internetverbinding kan plotseling een explosie van verkeer genereren die in staat is om grote bedrijfsnetwerken offline te halen. Binnen twee dagen nadat we onze server hadden aangezet, namen we actief deel aan het uitschakelen van iemand anders.

De anatomie van een ‘Amplification Factor’

Om echt te begrijpen waarom aanvallers zo dol zijn op dit protocol, moet je naar de wiskunde kijken. In de DDoS-wereld is efficiëntie alles. Aanvallers meten deze efficiëntie met behulp van een “versterkingsfactor”: de verhouding tussen de grootte van het kleine verzoek dat ze sturen en de grootte van het massale antwoord dat je server op het slachtoffer afvuurt.

Verschillende protocollen hebben verschillende vermenigvuldigingsfactoren. Hier is hoe SNMP het doet in vergelijking met andere protocollen die op het internet worden misbruikt:

| Protocol | Typische Amplification Factor | Waarom het wordt misbruikt |

| DNS | 28x tot 54x | Alomtegenwoordig; diep ingebed in internetinfrastructuur. |

| SSDP | ~30x | Vaak standaard ingeschakeld op thuisrouters en IoT-apparaten. |

| SNMPv2 | 6x tot 113x | GetBulk verzoeken maken enorme gegevensdumps mogelijk uit een kleine gespoofde query. |

| NTP | Tot 556x | Het monlist commando geeft de adressen van de laatste 600 machines die interactie hadden met de server. |

| Memcached | 10.000x tot 51.000x | De “nucleaire optie”. Kan worden geladen met enorme ladingen om terug te kaatsen. |

Onze doelen

Top 20 slachtoffers op de wereldkaart

Het kruisvuur: Wie vielen we aan?

Toen onze server na 48 uur als wapen werd gebruikt, werd het een blinde medeplichtige in een veel grotere misdaad. Bij een versterkings-/amplification aanval weten de slachtoffers zelden wie de originele kwaadwillende actor is; ze zien alleen een stormloop van verkeer dat afkomstig is van gecompromitteerde services precies zoals de onze. Wij waren niet het doelwit, wij waren het wapen! Waar richtte onze server zich op?

De ongelukkige doelwitten

Toen we de logs analyseerden, was de schaal van het kruisvuur onthutsend. Onze server werd misleid om te vuren op meer dan 5000 unieke IP-adressen. De aanvallers vervalsten deze adressen en lokten onze server in de val door massale, ongevraagde datadumps hun kant op te sturen.

De top 20 doelwitten kregen het meest te verduren van het misbruik en de grote verscheidenheid van deze slachtoffers bewijst dat het digitale Wilde Westen geen grenzen kent. Het meest geviseerde IP-adres op onze lijst was van de regering van Bangladesh. Binnen enkele dagen werd dat ‘stille, slecht geconfigureerde hutje in het bos’ onderdeel van een gedistribueerde aanval op de infrastructuur van een soevereine natie, die zich aansloot bij een willekeurige mix van internationale ISP’s en hostingproviders.

De vermomming: Het doelwit kiezen

Toen de aanvallers onze server op hun slachtoffers richtten, vervalsten ze niet alleen het IP-adres van de bestemming; ze vervalsten ook de ‘Source Port’. Dit is het digitale equivalent van een bezorger een vals uniform aandoen zodat de bewakers (de firewalls) ze binnenlaten.

Als we naar onze logs kijken, zien we dat de best gespoofde bronpoorten die de aanvallers gebruikten 53, 80, 443 en 8080 waren:

- Poort 53 (DNS)

- Poort 80 & 8080 (HTTP)

- Poort 443 (HTTPS)

Door onze server te dwingen om via deze poorten te antwoorden, deden de aanvallers het aanvalsverkeer voor als vertrouwde, alledaagse internetdiensten. De firewall van het slachtoffer ziet de vloedgolf aan gegevens en neemt aan: “Dit is gewoon een heel groot antwoord van een webserver of een DNS lookup die de gebruiker heeft aangevraagd. Tegen de tijd dat de firewall de truc doorheeft, is de netwerkpijp al verstopt.

De schade

Opzettelijk of niet, onze server reageerde op elk verzoek zoals verwacht en stuurde versterkte antwoorden terug. Om de efficiëntie van deze aanval te begrijpen, kun je kijken naar de wiskunde vanuit het perspectief van onze server over deze korte periode:

- Totaal aantal verbindingen: 5 miljoen

- Inkomend verkeer (The Trigger): ~1,28 GB

- Uitgaand verkeer (The Blast): ~41,9 GB

Meer dan 8,5 miljoen keer stuurde een aanvaller een klein, gespoofed verzoek naar onze server. Ze verbruikten ongeveer 1,28 GB aan bandbreedte om “de trekker over te halen”. In reactie hierop stuurde onze server 41,9 GB aan ongewenste gegevens naar de slachtoffers.

Dat is een gemiddelde versterkingsfactor van 32x. Voor elke megabyte die de aanvaller gebruikte om ons te pingen, sloegen wij het slachtoffer met 32 megabytes rotzooi.

De motieven

Waarom waren deze specifieke IP’s het doelwit? In het moderne DDoS-ecosysteem zijn aanvallen zelden persoonlijk. Onze server werd waarschijnlijk aangevallen door een “booter” of “stresser” service. Een illegaal platform op het dark web waar iedereen een paar dollar kan betalen om een botnet te huren en een doelwit offline te halen. De motieven variëren van geopolitiek hacktivisme tot bedrijfsafpersing, of zelfs rivaliserende phishers/spammers/… die proberen hun tegenstanders uit te schakelen. De actoren die aan de touwtjes trekken, geven niets om onze server en vaak niet eens om de slachtoffers. Ze geven alleen om de chaos die ze kunnen verkopen en onze 32x vermenigvuldiger maakte hun product zoveel sterker.

Lessen geleerd vanuit de frontlinie

Wat leert ons deze ontdekking van twee minuten en de bewapening van twee dagen? Het dient als een scherpe herinnering aan de realiteit van moderne netwerkbeveiliging.

- Onduidelijkheid is een mythe: Het internet wordt voortdurend in kaart gebracht. Je kunt een service niet verbergen door deze stil te houden of op een niet-aangegeven IP-adres te zetten. Als het een openbaar IP-adres heeft, wordt het binnen enkele minuten gevonden.

- Standaardinstellingen zijn gevaarlijk: Vertrouwen op standaardinstellingen is een open uitnodiging voor geautomatiseerd misbruik. Beveiliging vereist actieve configuratie.

- Blootstelling is een risico: Diensten zoals SNMP zijn ontworpen voor intern netwerkbeheer, niet voor blootstelling aan het internet. Als een service niet naar het internet gericht hoeft te zijn, moet deze achter een firewall of VPN worden vergrendeld.

- Jij bent het wapen: Beveiliging gaat niet meer alleen over het beschermen van je eigen gegevens. Als u uw digitale deuren open laat staan, zullen kwaadwillenden niet per se u beroven, maar uw huis gebruiken als sluipschuttersnest om iemand anders aan te vallen.

Conclusie: De digitale thuisbasis beveiligen

Ons experiment bewees dat het internet een wetteloze grens blijft voor de onvoorbereiden. Het duurde minder dan twee minuten voordat de verkenners onze zwakke plek hadden gevonden en slechts 48 uur voordat de bandieten er een wapen van maakten.

In dit landschap bestaat er niet zoiets als “te klein om een doelwit te zijn”. Het maakt aanvallers niet uit wie je bent; ze zijn geïnteresseerd in je bandbreedte en je publieke diensten. Om te overleven in de digitale wereld, moet je ervan uitgaan dat iemand altijd je deurklinken controleert. Doe ze op slot.